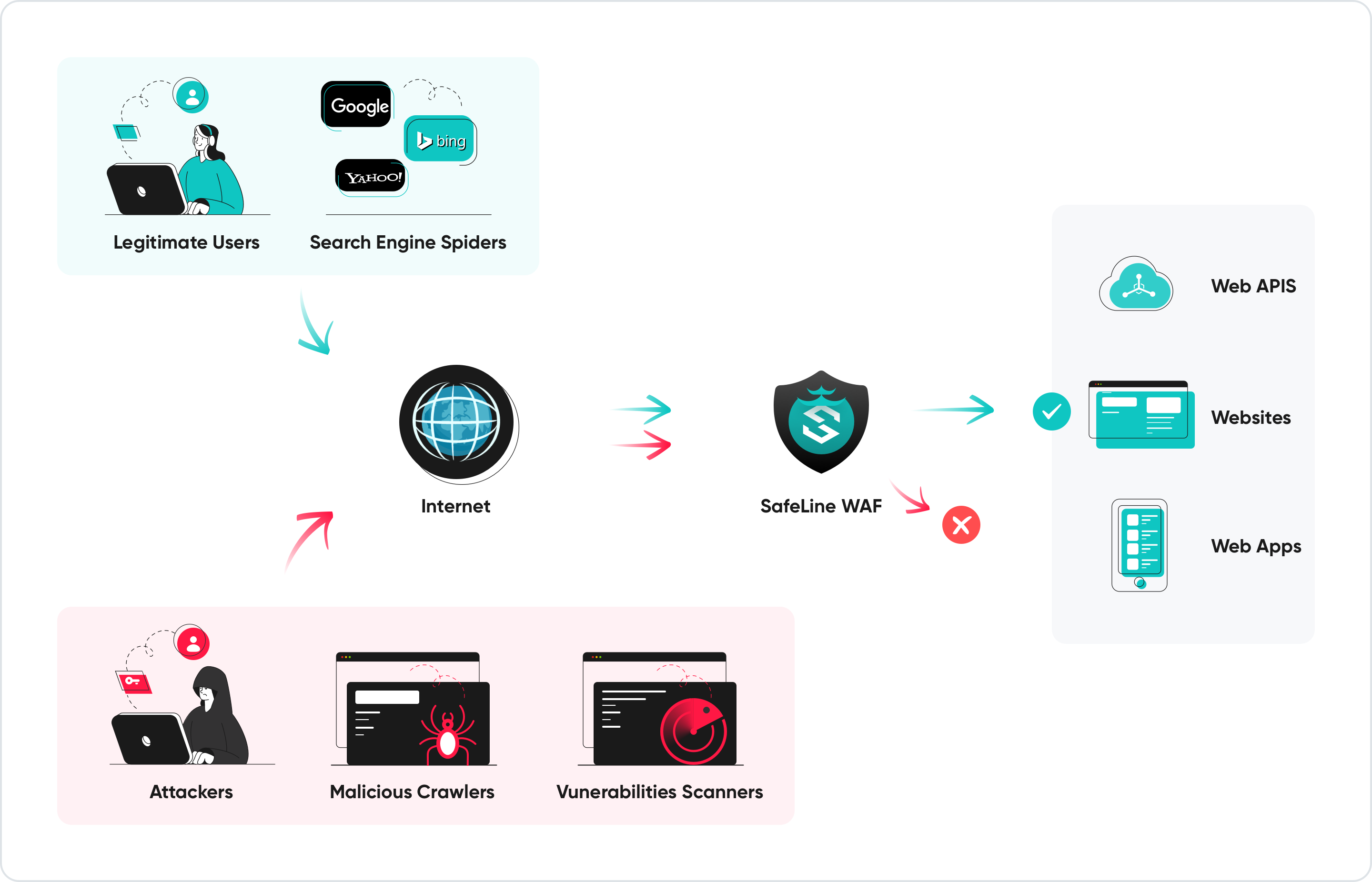

¶ 雷池工作原理

¶ 反向代理

雷池基于 Nginx 进行开发, 作为 反向代理 接入网络,。

如下图所示, 来自互联网的流量可能是正常用户, 也有可能是恶意用户, 雷池通过在 Web 服务和互联网之间设置一道屏障, 将恶意流量进行阻断.

¶ 内部逻辑 [可选阅读]

请参考文档 HTTP 请求在雷池内部流转的过程

¶ 使用雷池保护第一个网站

登录雷池控制台后, 进入 防护站点 - 站点管理 页面, 点击右上角的 添加站点 按钮进行配置.

参考如下的动图

一些关键字段的说明如下:

- 域名: 通过雷池访问该站点时使用的域名 (支持使用

*做为通配符),注意修改 DNS 解析到雷池 IP - 端口: 雷池监听的端口 (如需配置 HTTPS 服务, 请勾选 SSL 选项并配置对应的 SSL 证书)

- 上游服务器: 被保护的 Web 服务的实际地址

¶ 测试防护效果

完成以上步骤后你的雷池已经可以正常工作了, 使用刚才配置的域名和端口访问试试.

访问后雷池 数据统计 页面的 请求数 若有所增加,那恭喜你, 说明你配置的完全正确. ★,°:.☆( ̄▽ ̄)/$:.°★ 。

更多测试用例请参考 测试防护效果

¶ 使用高级防护功能

除了常见的 SQL 注入, XSS 等通用 Web 防护能力之外, 雷池还提供了 人机验证, 访问频率限制, 身份认证, 动态防护 等高级防护能力.

请参考 高级防护能力

¶ 其他问题

请参考配置问题