¶ Bot 防护 - 请求防重放

¶ 什么是重放攻击

HTTP 请求重放攻击(HTTP Request Replay Attack),也被称为重播攻击、重放攻击,是一种常见的网络攻击手段。

攻击者截获并记录合法用户的 HTTP 请求,然后在稍后的时间重新发送这些请求,以欺骗服务器执行相同的操作,而无需知道请求的具体内容或用户的身份凭证等信息。

¶ 重放攻击有哪些危害

- 访问性能较差的 API 接口(如搜索接口),对请求抓包,然后重复发送相同的请求,消耗服务器的资源,使服务器宕机

- 访问数据接口,对请求抓包,遍历其中的数据 ID 并重复发送请求,大量抓取业务数据

- 对访问敏感接口(如登录,修改密码等),对请求抓包,未来对这些请求重复发送,实现不需要认证即可操作敏感接口的能力

- 等等

¶ 雷池 WAF 如何开启防重放功能

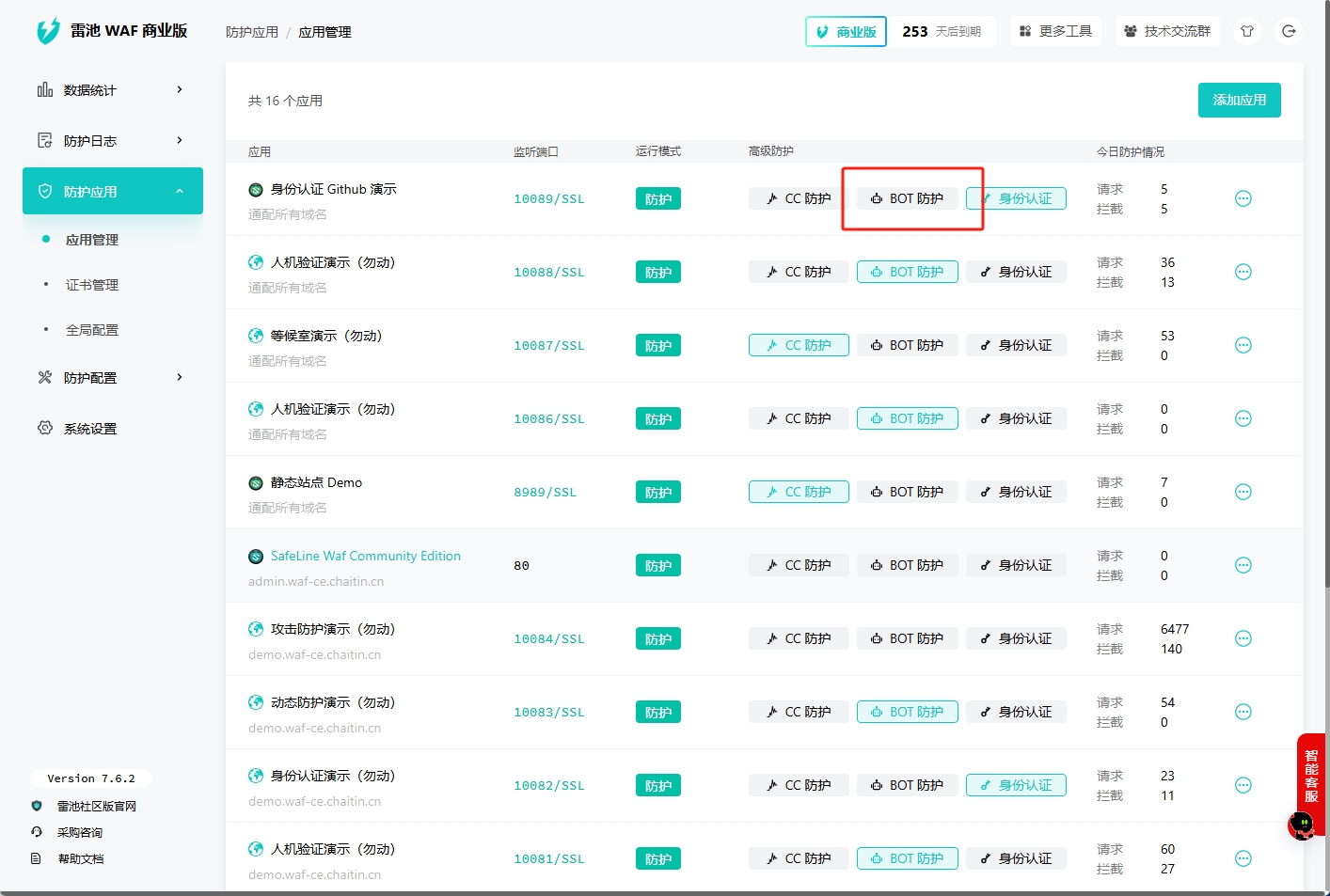

在左侧导航栏选择 防护应用 -> 应用管理,在页面右侧的应用列表中点击 BOT 防护,如图:

在 BOT 防护 的对话框中开启 请求防篡改 功能即可,如图:

注意:开启

请求防重放功能需要先开启人机验证功能。

¶ 一些问题

问:雷池 WAF 防重放的原理是什么

答:雷池的 请求防重放 功能依赖 人机验证 功能,用户在通过雷池的人机验证后,雷池会给客户端 Session 颁发一次性校验签名,这个签名会以 Cookie 的形式发送给客户端,客户端在进行下一次请求时自动携带这个签名,并检查签名是否被重复使用。

问:什么样子的请求会被判断重放?

答:请求携带了重复的 校验签名 则会被视为重放。

问:雷池发现重放攻击后会采取什么措施?

答:雷池检测到重放攻击后会阻挡当前的 HTTP 请求,并且吊销当前用户的 Session。

问:校验签名 是如何保证唯一性的?

答:对持有同一个 Session 的用户而言,每一次请求服务端都会通过 Cookie 来更新 校验签名。